ما هو TeslaCrypt Ransomware (08.31.25)

برنامج الفدية هو برنامج ضار يحتفظ بملفات ومجلدات الكمبيوتر للحصول على فدية. يقوم بذلك عن طريق تشفير الملفات والمجلدات بطريقة تجعل الوصول إليها غير ممكن لأي شخص بدون مفاتيح فك التشفير.

في السنوات الأخيرة ، بدءًا من عام 2012 ، كانت هناك زيادة ملحوظة في سلالات جديدة من برامج الفدية. مثال على ذلك هو TeslaCrypt ransomware Trojan.

تم اكتشاف برنامج الفدية TeslaCrypt لأول مرة في عام 2015 ، وهو ينتمي إلى عائلة CryptoLocker من برامج الفدية ، أو على الأقل يشترك في أوجه تشابه كبيرة مع سلالة CryptoLocker كما يتضح من طريقة العملية والشكل. ومع ذلك ، لا يشارك الكيانان الضارانان أي رمز. TeslaCrypt قادر على إصابة أجهزة الكمبيوتر من خلال مجموعات استغلال متعددة ، مثل Angler EK و Nuclear EK و Sweet Orange.

ما الذي يمكن أن تفعله TeslaCrypt Ransomware؟في سنواتها الأولى ، استهدفت برامج الفدية بيانات تشغيل الألعاب لألعاب كمبيوتر معينة. بمجرد أن يصيب جهاز كمبيوتر ، فإنه سيبحث عن 185 امتداد ملف متعلق بـ 40 لعبة مختلفة. تتضمن بعض الألعاب World of Warcraft و Minecraft و Call of Duty و World of Tanks. تتضمن البيانات المستهدفة ملفات تعريف اللاعبين والألعاب المحفوظة والخرائط المخصصة وتعديلات اللعبة. إن جعل مثل هذه البيانات غير متاحة للاعبين كافٍ لجعل الألعاب غير قابلة للعب. والأسوأ من ذلك ، أن الأمر يستغرق سنوات للاعبين لبناء ملف شخصي حسن السمعة. إذا لم يوافقوا على شروط الفدية ، فقد تضيع ملفاتهم الشخصية إلى الأبد. منذ ذلك الحين ، وسعت المتغيرات الأحدث من برامج الفدية أنواع الملفات المستهدفة للتشفير.

تطلب TeslaCrypt فدية بقيمة 500 دولار من عملات البيتكوين لفك تشفير ملفات ومجلدات الضحية.

انتزاع الفدية TeslaCryptبعد إطلاقه في عام 2015 ، ادعى منشئو برنامج الفدية أنه استخدم تشفيرًا غير متماثل ، ولكن سرعان ما اكتشف باحثو الأمن السيبراني أن هذا الادعاء غير صحيح. أتاح ذلك للباحثين إنشاء أداة فك تشفير استفادت من هذا النقص.

في نسختها الثانية ، وهي TeslaCrypt 2.0 ، تمكن منشئو البرامج الضارة من تصحيح أخطائهم ، ولكن البرامج الضارة لا يزال هناك أوجه قصور تم تحديدها بسهولة مرة أخرى.

لماذا هذه المعلومات مهمة؟ نظرًا لأن TeslaCrypt أصبح غير صالح منذ ذلك الحين وأن الشيء الوحيد الذي تحتاج إلى إزالته من جهاز الكمبيوتر هو حل قوي لمكافحة البرامج الضارة مثل Outbyte Anti-Malware .

جزء من السبب في أنها أصبحت غير صالحة هو أن عمليات الاستغلال التي سمحت لها بإصابة أجهزة Windows لم تعد موجودة لأن Microsoft وشركات البرامج المتأثرة قامت منذ ذلك الحين بتصحيح البرامج الضعيفة.

لذلك ، في حين أنه من غير المحتمل أن يصيب TeslaCrypt جهاز الكمبيوتر الخاص بك ، فإن إزالته أمر سهل. كل ما عليك فعله هو تشغيل جهاز Windows الخاص بك في الوضع الآمن مع الاتصال بالشبكة. فيما يلي الخطوات التي يجب اتخاذها:

باستخدام الوضع الآمن مع الاتصال بالشبكة ، يمكنك الآن الوصول إلى reimgs للشبكة وطلب المساعدة عبر الإنترنت لإزالة البرامج الضارة TeslaCrypt.

بمجرد انتهاء برنامج مكافحة البرامج الضارة الذي تختاره من إزالة البرامج الضارة TeslaCrypt ، لا تزال بحاجة إلى تنظيف جهاز الكمبيوتر باستخدام أداة إصلاح جهاز الكمبيوتر أو Outbyte MacRepair إذا كنت تستخدم جهاز Mac. يعود سبب رغبتك في تنظيف جهاز الكمبيوتر إلى كيفية انتشار البرامج الضارة.

يعتمد مجرمو الإنترنت على حملات التصيد الاحتيالي لتوزيع أنواع مختلفة من البرامج الضارة. لذلك ، إذا أصيب جهاز الكمبيوتر الخاص بك ببرنامج TeslaCrypt الضار ، فهناك احتمال أن يكون الملف ، في هذه الحالة مرفق البريد الإلكتروني الملوث ، في مكان ما على جهاز الكمبيوتر الخاص بك ، على الأرجح في التنزيلات أو المجلد٪ Temp٪ سيقوم منظف الكمبيوتر بمسح هذه المساحات والقيام بالمهمة الإضافية لإصلاح إدخالات التسجيل التالفة أو التالفة.

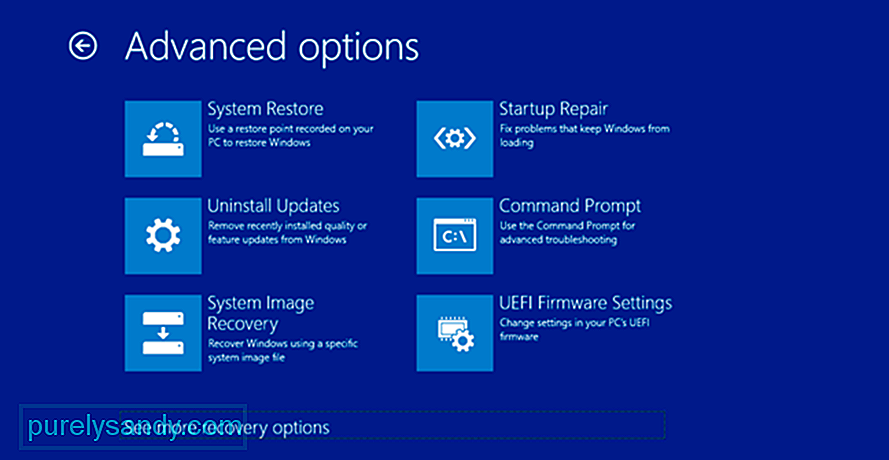

خيارات استرداد Windowsخيارات استرداد Windows عبارة عن مجموعة من أدوات الإصلاح والتشخيص لنظام التشغيل Windows والتي تتيح لك إما تحديث جهاز Windows أو إعادة تعيينه أو استعادته أو تشخيصه أو إصلاحه. من الأفضل استخدام أي من هذه الأدوات بعد هجوم خبيث من البرامج الضارة. أدناه ، سنناقش اثنين من خيارات استرداد Windows هذه ونوضح كيفية استخدامها كجزء من عملية إزالة TeslaCrypt ransomware.

استعادة النظامكما يوحي الاسم ، يتيح لك خيار استعادة النظام استعادة جهاز الكمبيوتر الخاص بك إلى حالة تعمل في وقت سابق. يتم تحقيق ذلك عن طريق التراجع عن أي تغييرات تم إجراؤها على إعدادات الكمبيوتر وتطبيقاته وتكوينه بعد نقطة استعادة معينة.

للوصول إلى "استعادة النظام" ، اتبع الخطوات التي تؤدي إلى خيار "الوضع الآمن مع الاتصال بالشبكة". ولكن بدلاً من النقر فوق "إصلاح مشاكل بدء التشغيل" ، اختر "استعادة النظام".

تؤدي إعادة تعيين جهاز الكمبيوتر إلى إعادة تثبيت نظام التشغيل Windows 10 ، ولكن مع اختيار إما الاحتفاظ بملفاتك أو التخلص منها. إليك كيفية إعادة تعيين جهاز الكمبيوتر من "الإعدادات":

تكمن أهمية هجمات برامج الفدية في أنه يمكن منع معظمها من خلال التعامل مع الأمن السيبراني على محمل الجد. فيما يلي ملخص قصير للأشياء التي تحتاج إلى القيام بها لتظل آمنًا:

- قم بشراء أداة لمكافحة البرامج الضارة واستخدمها لفحص جهازك بانتظام بحثًا عن البرامج الضارة.

- قم بإنشاء نسخة احتياطية من ملفاتك حتى إذا كنت ضحية لهجوم برامج الفدية ، فستظل لديك ملفاتك متاحة.

- الامتناع عن تنزيل مرفقات البريد الإلكتروني التي لست متأكدًا منها. من الأفضل أن تأخذ وقتك وتتحقق من صحة رسائل البريد الإلكتروني التي تتلقاها.

- إذا كنت تعمل من مكتب مشترك ، فتأكد من أن الجميع على نفس الصفحة عندما يتعلق الأمر بالأمان.

- لا تستخدم البرامج المقرصنة لأنها قد تكون صورة للإصابة.

نأمل أن تكون هذه المقالة حول TeslaCrypt ransomware مفيدة لك. إذا كان لديك أي أسئلة أو تعليقات ، فلا تتردد في استخدام قسم التعليقات أدناه.

فيديو يوتيوب: ما هو TeslaCrypt Ransomware

08, 2025